تحلیل لاگ (Log Analysis) چیست؟ و چگونه به امنیت شما کمک میکند

زمان مطالعه: ۶ دقیقه تحلیل لاگ فرآیند بررسی log های رویدادهای تولید…

عامل تهدید (Threat Actor) چیست؟

زمان مطالعه: ۴ دقیقه یک عامل تهدید (Threat Actor)، که همچنین به…

بردار حمله (Attack vector) چیست؟

زمان مطالعه: ۱۰ دقیقه بردار حمله (Attack Vector) روشی یا ترکیبی از…

مدلسازی تهدید (Threat Modeling) چیست؟ راهنمای کامل

زمان مطالعه: ۱۱ دقیقه مدلسازی تهدید (Threat Modeling) فرآیندی است که به…

۷ نوع حمله مبتنی بر هویت (IDENTITY-BASED ATTACKS)

زمان مطالعه: ۴ دقیقه آیا می دانستید که ۸۰ درصد از تمام…

چک لیست امنیت اکتیو دایرکتوری (Active Directory)

زمان مطالعه: ۱۰ دقیقه اکتیو دایرکتوری (AD) در زیرساخت فناوری اطلاعات شما،…

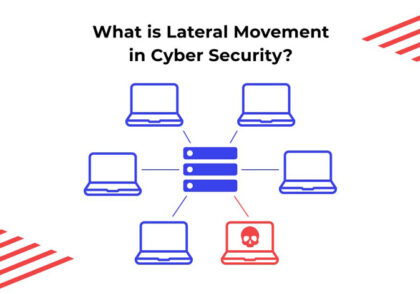

(Lateral Movement) چیست؟ تاکتیک مورد استفاده هکرها برای دسترسی به منابع بیشتر

زمان مطالعه: ۹ دقیقه (Lateral Movement) چیست حرکت جانبی (Lateral Movement)، تاکتیکی…

XDR چیست؟ و چگونه به امنیت شما کمک میکند

زمان مطالعه: ۵ دقیقه تشخیص و پاسخ گسترده (XDR) یک راه حل…

۲۰ اصطلاح مهم امنیت شبکه که باید بدانید

زمان مطالعه: ۴ دقیقه وقتی صحبت از یک حرفه ای در زمینه…

زنجیره کشتار سایبری (Cyber Kill Chain): مراحل، مزایا/معایب و تاکتیکهای امنیتی

زمان مطالعه: ۱۰ دقیقه زنجیره کشتار سایبری (زنجیره حملات سایبری) که گاهی…

تیم سفید (White team) چیست و چه نقشی در امنیت سایبری ایفا میکند

زمان مطالعه: ۳ دقیقه تیم سفید و نحوه تعامل آن با تیم…

CERT (Computer Emergency Response Team) چیست؟

زمان مطالعه: ۳ دقیقه در امنیت سایبری، CERT مخفف “تیم واکنش اضطراری…

اکانت تیک آور (Account Takeover): روشهای تشخیص و مقابله

زمان مطالعه: ۴ دقیقه تصاحب غیرمجاز حساب کاربری یا بهاصطلاح اکانت تیک…

بررسی تیم قرمز (Red Team) و تیم آبی (Blue Team) در امنیت سایبری

زمان مطالعه: ۳ دقیقه هنگام بحث در مورد امنیت سایبری، اصطلاحات تیم…