حملات پسورد: بررسی ۷ روش متداول و راهکارها

۷ روش برتر حملات پسورد در سازمانها شامل چه مواردی میشوند؟ چگونه سازمان شما می تواند مانع از آسیب رساندن هکرها از طریق دستیابی به اکانت های کاربران به کسب و کار شما شود؟

با توجه به گزارش Centrify نزدیک به ۷۵% از موارد نقض امنیت سازمانها از طریق دسترسی به یک حساب کاربری مدیریتی انجام شده است. با این حال حتی دسترسی غیر مجاز به حسابهای کاربران عادی سازمانها نیز میتواند خطرات زیادی را برای امنیت سازمان ایجاد کند. نفوذگران با دسترسی به اطلاعات حساب کاربران شما می توانند فرآیندهای کسب و کار شما را مختل کنند و نقض امنیت داده های حیاتی را انجام دهند.

دقت کنید که هکرها چندین روش متداول را برای انجام حملات رمز عبور را برای دور زدن تأیید هویت تک عاملی شرکت شما دارند. برای بهبود امنیت اکانتهای خود و مدیریت دسترسی، باید این روش ها را بشناسید. پس نگران نباشید: ما لیست ۷ روش متداول حملات پسورد و پیشنهادات خود را در مورد امنیت آنها ارائه می دهیم.

به خاطر داشته باشید: هکرها اکثراً روشهای ترکیبی و تغییرات منحصر به فردی را در تمام این روشهای حملات انجام میدهند. پس دقت داشته باشید که بصورت مداوم دانش خود را بروز کنید و از شیوه حملات مختلف و ترکیبی آگاه باشید.

۷ روش متداول حملات پسورد:

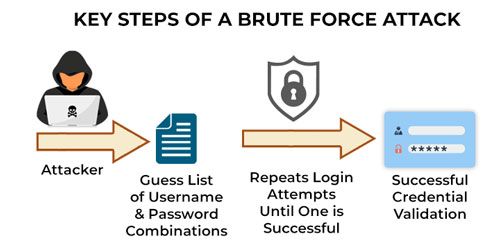

۱. حملات Brute Force

این حمله یکی از رایج ترین و ساده ترین روش های حمله به پسورد برای هکرها است. بسیاری از هکرهای تازه کار دقیقا از این روش استفاده می کنند.

در یک حمله Brute Force یک هکر با استفاده از یک ابزار تمام ترکیبات ممکن را برای رمز عبور چک میکند. این شیوه به صورت تست پسوردهای ساده به پیچیده انجام میشود.

فراموش نکنید که اگر یک هکر به لیست کارمندان شما دسترسی پیدا کند حدس زدن نام کاربری این فرآیند را ساده تر میسازد.

۲. حملات دیکشنری

در این نوع حمله هکرها با استفاده از لیست پسوردهای متداول سعی تلاش برای بدست آوردن پسوردها را انجام میدهند. در مقایسه حمله دیکشنری با Brute Force میشه به این نکته اشاره کرد که حمله دیکشنری هوشمندانه تر، و حمله Brite Force کور کورانه تر انجام میشود.

همچنین، حملات دیکشنری به چند عامل اصلی روانشناسی کاربران متکی است. به عنوان مثال: کاربران تمایل دارند رمزهای عبور کوتاه را انتخاب کنند و کلمات عبور خود را از کلمات متداول تولید کنند. بنابراین حمله دیکشنری با کلمات متداول و تغییرات آنها آغاز می شود (اضافه کردن شماره ها در انتها، جایگزین کردن حروف با اعداد و غیره).

۳. حملات فیشینگ

حملات فیشینگ جزو شیوه کلاسیک و البته قدیمی هکرها است، نفوذگران به ندرت نیاز به استفاده از سایر روشهای حمله رمز عبور دارند. میپرسید چرا؟ چون اونها میتونن از کاربر درخواست کنند تا اطلاعات اکانتشو بدهد!

معمولاً هکرها حملات فیشینگ خود را تحت عنوان خدمات قانونی و معروف انجام میدهند. این ایمیل ها، کاربران را به صفحات ورود جعلی هدایت میکند. البته برای طبیعتی تر بودن درخواست هکرها پیشنهادهای بسیار جذاب و یا حتی تهدیدآمیزی را به ایمیلهای خود اضافه می کنند مانند: فروش با ۹۰% تخفیف! و یا: احتمال لغو سرویس. این کار کاربران را مجبور می کند قبل از توجه دقیق، اطلاعات حساب خود را تحویل دهند.

همچنین، یک نوع حمله فیشینگ حمله مهندسی اجتماعی است. این حملات هویتی از قوانیت اجتماعی محیط کار برای فریب کاربران استفاده می کند. هکرها می توانند خود را به عنوان تیم فناوری اطلاعات معرفی کنند و مستقیماً از کاربران بخواهند کلمات عبور خود را تحویل دهند.

مهندسی اجتماعی به هکرها این امکان را می دهد که فقط با نگاه کردن به رسانه های اجتماعی، اطلاعات مربوط به کاربران را بدست بیاورند. از این گذشته، بسیاری از گذرواژهها شامل نامهای تولد اشخاص و یا نام حیوانات خانگی هستند که کاربران این اطلاعات را به راحتی به هکرها هدیه میدهند.

۴. حمله Rainbow Table

شرکتها اغلب رمزهای عبور کاربران خود را hash می کنند. هش مستلزم تبدیل رمزهای عبور به رشته های رمزنگاری شده و تصادفی می باشد تا از سوء استفاده از آنها جلوگیری شود. اگر هکرها نتوانند کلمه عبور را بخوانند، نمی توانند از آنها سوء استفاده کنند.

به نظر می رسد هشینینگ یک روش امنیت است. این درست است. به عنوان مثال یک جدول رنگین کمان لیستی از هش های از پیش محاسبه شده را گردآوری می کند. این لیست پاسخ هایی را برای همه ترکیب های ممکن رمز عبور برای الگوریتم های هش را دارد.

۵. حملات Man In the Middle

در این حمله نفوذگران با استفاده از جعل هویت یک وب سایت و یا برنامه خود را در وسط ارتباط قرار میدهند و اطلاعات تبادل شده را مانیتور میکنند.این امر به آنها اجازه می دهد تا اعتبار کاربر و سایر اطلاعات حساس وی را جمع آوری کنند. حملات (MITM) اغلب با حملات مهندسی اجتماعی که کاربران را به یک سایت جعلی فریب می دهند تسهیل می شود.

۶. حملات شنود ترافیک

در این حمله هکرها از نرم افزاری مانند packet sniffers برای شنود ترافیک شبکه و بدست آوردن گذرواژه ها در هنگام عبور ترافیک استفاده می کنند. این نرم افزارها مشابه با متدهای شنود اطلاعات داده های مهم را نظارت و ثبت می کند. بدیهی است اگر اطلاعات تبادل شده مانند پسوردها، رمزگذاری نشده باشد کار آسانتر است. اما حتی اطلاعات رمزگذاری شده نیز بسته به قدرت استفاده از روش های رمزگذاری مورد استفاده، قابل رمزگشایی هستند.

۷. استفاده از Keylogger

در نهایت، حملات keylogger در این شیوه هکر برنامه ای را در نقاط سیستم کاربران برای ردیابی کلیه فعالیت های کاربر نصب می کند.

بنابراین هرچه کاربران شامل نام کاربری و رمزعبورهای خود تایپ کند جمع آوری شده و به مقصد از پیش تعیین شده ارسال میشود تا هکرها آنها را مورد استفاده قرار دهند. از نظر فنی این روش زیر مجموعه بدافزارها یا ویروس ها قرار دارد، بنابراین ابتدا باید نقاط پایانی کاربران (اغلب از طریق بارگیری فیشینگ) آلوده شود.

حتی قویترین رمزهای عبور نیز نمی توانند شما را در مقابل این حملات پسورد سایبری مستقر در گذرواژه محافظت کنند. بنابراین شرکت شما چه کاری می تواند انجام دهد؟

چگونه می توان از روش های متداول حملات پسورد جلوگیری کرد؟

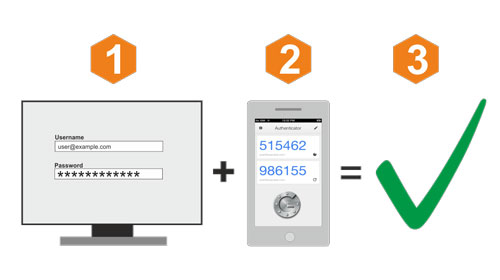

در مرحله اول، شرکت شما باید با واقعیت هایی روبرو شود: پسوردها در برابر روشهای حمله پسورد بسیار آسیب پذیر هستند. در حقیقت، هر شکلی از تأیید هویت تک عاملی ، کل ساختار IT شما را در مقابل هکرها آسیب پذیر می سازد.

به جای تکیه بر امنیت پسوردها، سازمان شما باید از راه کارهای احراز هویت چند عاملی (MFA) استفاده کند. احراز هویت چندعاملی Multifactor لایه های مختلفی از امنیت را در هر حساب کاربری قرار می دهد. این عوامل موارد مختلفی از قبیل زمان درخواست دسترسی و محل جغرافیایی کاربر را کنترل می کند. همچنین می تواند احراز هویت بیومتریک را در خود جای دهد.

نکته مهم این است که: تأیید هویت چند عاملی اثربخشی روشهای حمله رمز عبور را کاهش می دهد. البته ممکن است به طور کامل مانع از همه هکرها نشود، اما آنها موفقیت آنها را بسیار سخت میسازد.

مطالب زیر را حتما بخوانید

-

اکتیو دایرکتوری (Active Directory) چیست و چگونه کار می کند؟

120 بازدید

-

بخش بندی شبکه (Network Segmentation) چیست؟

184 بازدید

-

۸ راه برای افزایش امنیت شبکه

2.67k بازدید

-

۲۰ اصطلاح مهم امنیت شبکه که باید بدانید

3.16k بازدید

-

SOC چیست؟ تکنولوژی، اهداف و ابزارهای مرکز عملیات امنیت

6.38k بازدید

-

فیشینگ (Phishing) چیست؟ بررسی و نحوه پیشگیری از آن چگونه است

2.55k بازدید

دیدگاهتان را بنویسید

برای نوشتن دیدگاه باید وارد بشوید.