DHCP snooping چیست و چگونه راه اندازی می شود؟

DHCP snooping چیست؟

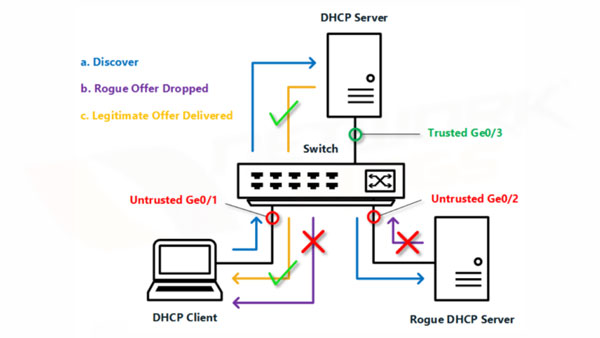

قابلیت DHCP-Snooping در سوئیچ های سیسکو برای مدیریت حملات جعل هویت DHCP سرور استفاده می شود.

با استفاده از این مکانیسم پورت های سوئیچ در دو حالت مختلف تنظیم می شود:

- حالت قابل اعتماد (trusted)

- حالت غیر قابل اعتماد (untrusted)

اگر پورت پیکربندی شده باشد در حالت trusted باشد می تواند پاسخهای DHCP responses را دریافت کند. ولی اگر یک پورت در حالت untrusted باشد مجاز به دریافت پاسخ های DHCP نخواهد بود و اگر روی یک پورت rouge DHCP یا DHCP سرور جعلی وجود داشته باشد با دریافت پیام های DHCP responses اون پورت غیر فعال می شود.

پیکر بندی قابلیت DHCP snooping:

پیکربندی کلیه پورت های سوئیچ برای حالتهای مورد اعتماد و غیر قابل اعتماد، کار طولانی و کسل کننده ای خواهد بود، بنابراین فقط پورت سوییچ متصل به DHCP سرور نیاز است که به صورت مورد اعتماد پیکربندی شود. اگر پورت به عنوان پورت قابل اعتماد تنظیم نشده باشد به طور پیش فرض پورت غیر قابل اعتماد محسوب می شود. برای پیکربندی این قابلیت باید قابلیت DHCP Snooping را در مود Global فعال کنیم:

Switch1(config)#ip dhcp snooping

ما این امکان را داریم که فقط برای تعدادی از VLAN ها این قابلیت را فعال کنیم. برای این کار لازم است دستور زیر را در مود Global واردکنیم:

Switch1(config)#ip dhcp snooping vlan 10-15

این دستور قابلیت DHCP snooping را برای vlan های ۱۰ تا ۱۵ فعال می کند.

پیکر بندی پورت DHCP-Server در DHCP snooping:

فقط فعالسازی این قابلیت کافی نیست و ما باید برخی از پورت های سوئیچ را که به DHCP-Server متصل هستن به صورت Trust با استفاده از دستورات زیر پیکربندی کنیم:

Switch1(config)#interface eth 0/3

Switch1(config-if)#ip dhcp snooping trust

تنظیم محدودیت های پیام های DHCP روی پورتهای سوییچ

حمله DoS به سرور DHCP نوع دیگری از حمله است که نفوذگر می تواند با یک تکنیک خاص آن را کند و یا از کار بی اندازد. این حمله با ارسال درخواستهای بسیار برای IP انجام میشود و DHCP-Server نیز همه آنها را پردازش کرده و پاسخ می دهد.ب رای برطرف کردن این نوع حمله می توان این ویژگی امنیتی لایه ۲ را تنظیم کرد تا تعداد پیام های DHCP در ثانیه را که مجاز به عبور از پورتهای سوئیچ هستند را محدود کند. در این روش ما مانع از جاری شدن سیل درخواست های DHCP غیر واقعی خواهیم کرد. برای تعیین حد مجاز پیام های DHCP در یک پورت به پنج پیام در هر ثانیه از این دستور استفاده می کنیم:

Switch1(config)#interface eth 0/0

Switch1(config-if)#ip dhcp snooping limit rate 5

امیدورام که این مقاله استفاده کرده باشید. اگر دوست دارید قابلیت های امنیتی لایه ۲ را روی سوییچ های خود پیاده سازی کنید می توانید از دوره امنیت لایه ۲ کمک بگیرید.

مطالب زیر را حتما بخوانید

-

اکتیو دایرکتوری (Active Directory) چیست و چگونه کار می کند؟

118 بازدید

-

بخش بندی شبکه (Network Segmentation) چیست؟

183 بازدید

-

۸ راه برای افزایش امنیت شبکه

2.66k بازدید

-

۲۰ اصطلاح مهم امنیت شبکه که باید بدانید

3.16k بازدید

-

SOC چیست؟ تکنولوژی، اهداف و ابزارهای مرکز عملیات امنیت

6.38k بازدید

-

فیشینگ (Phishing) چیست؟ بررسی و نحوه پیشگیری از آن چگونه است

2.55k بازدید

دیدگاهتان را بنویسید

برای نوشتن دیدگاه باید وارد بشوید.