SOC چیست؟ تکنولوژی، اهداف و ابزارهای مرکز عملیات امنیت

زمان مطالعه: ۷ دقیقه در این مقاله در مورد نحوه کار مرکز…

فیشینگ (Phishing) چیست؟ بررسی و نحوه پیشگیری از آن چگونه است

زمان مطالعه: ۴ دقیقه فیشینگ (Phishing) یکی از انواع حملات سایبری است…

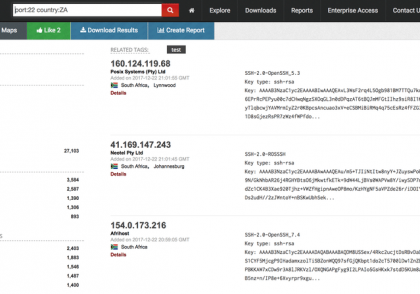

Shodan چیست؟ موتور جستجوگر همه چیز در اینترنت!

زمان مطالعه: ۴ دقیقه Shodan موتور جستجوگر همه چیز در اینترنت است.…

نشت دادهها یا (Data Leak) چیست؟ افشای اطلاعات شما و مشتریان شما

زمان مطالعه: ۶ دقیقه نشت داده، افشای غیرمجاز اطلاعات محرمانه از یک…

زنجیره کشتار سایبری (Cyber Kill Chain): مراحل، مزایا/معایب و تاکتیکهای امنیتی

زمان مطالعه: ۱۰ دقیقه زنجیره کشتار سایبری (زنجیره حملات سایبری) که گاهی…

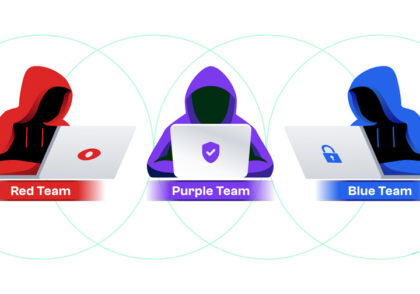

تیم آبی (Blue Team) چیست؟ آیا کسب و کار شما به آن نیاز دارد؟

زمان مطالعه: ۷ دقیقه تیم آبی: مدافعان سایبری شرکت شما تیم آبی…

تیم سفید (White team) چیست و چه نقشی در امنیت سایبری ایفا میکند

زمان مطالعه: ۳ دقیقه تیم سفید و نحوه تعامل آن با تیم…

آسیب پذیری DNS با عنوان SIGRed همه سرورهای ویندوز را تهدید می کند

زمان مطالعه: ۴ دقیقه آسیب پذیری های اجرای کد از راه دور…

CERT (Computer Emergency Response Team) چیست؟

زمان مطالعه: ۳ دقیقه در امنیت سایبری، CERT مخفف “تیم واکنش اضطراری…

اکانت تیک آور (Account Takeover): روشهای تشخیص و مقابله

زمان مطالعه: ۴ دقیقه تصاحب غیرمجاز حساب کاربری یا بهاصطلاح اکانت تیک…

تیم بنفش (Purple team) چیست؟ و چه وظایفی دارد

زمان مطالعه: ۴ دقیقه تیم بنفش (Purple team) تیم بنفش اصطلاحی برای…

همهچیز دربارهی عملیات تیم قرمز (Red teaming)

زمان مطالعه: ۸ دقیقه عملیات تیم قرمز (Red teaming) چیست؟ عملیات تیم…

COBIT چیست؟ چارچوب COBIT و مؤلفههای آن

زمان مطالعه: ۴ دقیقه COBIT مخفف Control Objectives for Information and Related…

وب شل WEB Shell چیست؟ درک ابزارها و تکنیکهای هکرها

زمان مطالعه: ۵ دقیقه وب شل (WEB Shell) چیست؟ وب شل WEB…

(Network Address Translation) NAT چیست؟ و چگونه کار میکند

زمان مطالعه: ۴ دقیقه برای دسترسی به اینترنت به یک آدرس IP…

Access Control List (ACL) چیست؟ و شیوه پیکربندی آن چگونه است؟

زمان مطالعه: ۵ دقیقه در دنیای امنیت شبکه، لیست کنترل دسترسی یا…

پیشنیازهای مدرک CISSP

زمان مطالعه: ۵ دقیقه CISSP و یا Certified Information Systems Security Professional…

مدرک CISSP

زمان مطالعه: ۴ دقیقه مهارت امنیت نسبت به گذشته تقاضای بیشتری دارد…

keylogger چیست؟ چگونه هکرها فعالیتهای شما را کنترل میکنند

زمان مطالعه: ۵ دقیقه keylogger چیست؟ Keyloggers نوعی نرم افزار مانیتورینگ است…

امنیت شبکه چیست؟ و چطور میتوانیم شبکه ای امن را پیکربندی کنیم؟

زمان مطالعه: ۹ دقیقه امنیت شبکه (Network Security) روشی برای جلوگیری و…